137端口的应用与说明

的有关信息介绍如下:137端口:137端口主要用于“NetBIOS Name Service”(NetBIOS名称服务)。

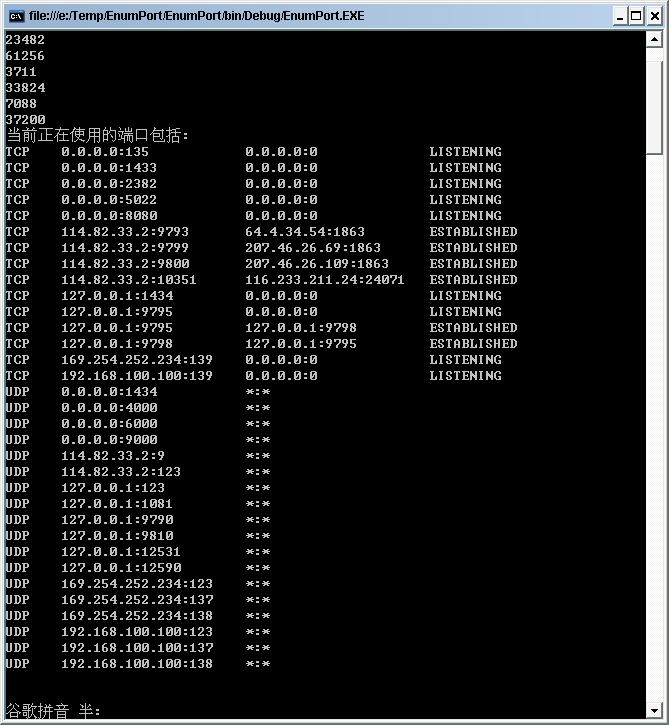

端口说明:137端口主要用于“NetBIOS Name Service”(NetBIOS名称服务),属于UDP端口,使用者只需要向局域网或互联网上的某台计算机的137端口发送一个请求,就可以获取该计算机的名称、注册用户名,以及是否安装主域控制器、IIS是否正在运行等信息。

端口漏洞:因为是UDP端口,对于攻击者来说,通过发送请求很容易就获取目标计算机的相关信息,有些信息是直接可以被利用,并分析漏洞的,比如IIS服务。另外,通过捕获正在利用137端口进行通信的信息包,还可能得到目标计算机的启动和关闭的时间,这样就可以利用专门的工具来攻击。 137端口为什么会把这种信息包泄漏到网络上呢?这是因为,在Windows网络通信协议--“NetBIOS over TCP/IP(NBT)”的计算机名管理功能中使用的是137端口。

计算机名管理是指Windows网络中的电脑通过用于相互识别的名字--NetBIOS名,获取实际的IP地址的功能。可以用两种方法使用137端口。

一种方法是,位于同一组中的电脑之间利用广播功能进行计算机名管理。电脑在起动时或者连接网络时,会向位于同组中的所有电脑询问有没有正在使用与自己相同的NetBIOS名的电脑。每台收到询问的电脑如果使用了与自己相同的NetBIOS名,就会发送通知信息包。这些通信是利用137端口进行的。

另一种方法是利用WINS(Windows因特网名称服务)管理计算机名。被称为WINS服务器的电脑有一个IP地址和NetBIOS名的对照表。WINS客户端在系统起动时或连接网络时会将自己的NetBIOS名与IP地址发送给WINS服务器。与其他计算机通信时,会向WINS服务器发送NetBIOS名,询问IP地址。这种方法也使用137端口。

如上所述,为了得到通信对象的IP地址,137端口就要交换很多信息包。在这些信息包中,包括有很多信息。利用广播管理计算机名时,会向所有电脑发送这些信息。如果使用NBT,就会在用户没有查觉的情况下,由电脑本身就会向外部散布自己的详细信息。 对于445端口的潜在危胁,可以通过设置天网防火墙的“自定义IP规则”来限制。首先双击打开天网防火墙的主界面,然后点击界面右边的“自定义IP规则”按钮,在弹出的规则菜单中点击“新增加规则”在弹出的新增加规则窗口中点击“TCP”标签选项。在选项中的“本地端口”中输入从445到0的数字,对方端口中均填写为0,满足条件选择为“拦截”,然后勾选“警报”和“记录”选项,最后再将上面的症结和症状作为说明填写到“名称”和“说明”中,点击确定完成操作。金山网镖中,我们需要点击工具中的“IP规则编辑”,在弹出的窗口中同样点击添加IP规则,具体设置方法和天网一样。不过金山网镖中默认已经添加了445端口的防护。

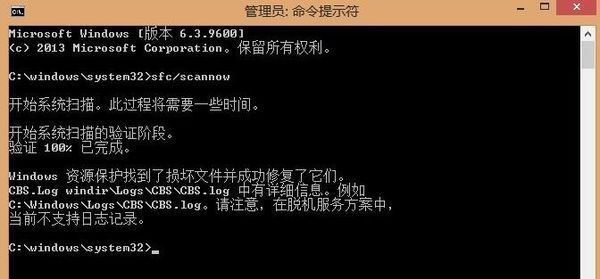

当电脑中没有安装防火墙的时候,我们可以通过注册表来手工关闭,在开始运行菜单输入“regedit”打开注册表编辑器,然后依次单击“HKEY-LOCAL-MACHINE\SYSTEM\Current ControlSet\Services\NetBT\Parameters”分支,新建一个名为“SMBDeviceEnabled”的双字节值。最后双击“SMBDeviceEnabled”选项,在弹出的数值设置界面中,将其数值设置为“0”。关闭注册表编辑界面,将系统重新启动,445服务端口就会被彻底的关闭了。